Il Chrome Web Store, considerato solitamente un ambiente protetto, è attualmente al centro di una grave crisi di sicurezza. Secondo i ricercatori della società Socket, oltre 100 estensioni ufficiali farebbero parte di una vasta campagna russa di Malware-as-a-Service (MaaS).

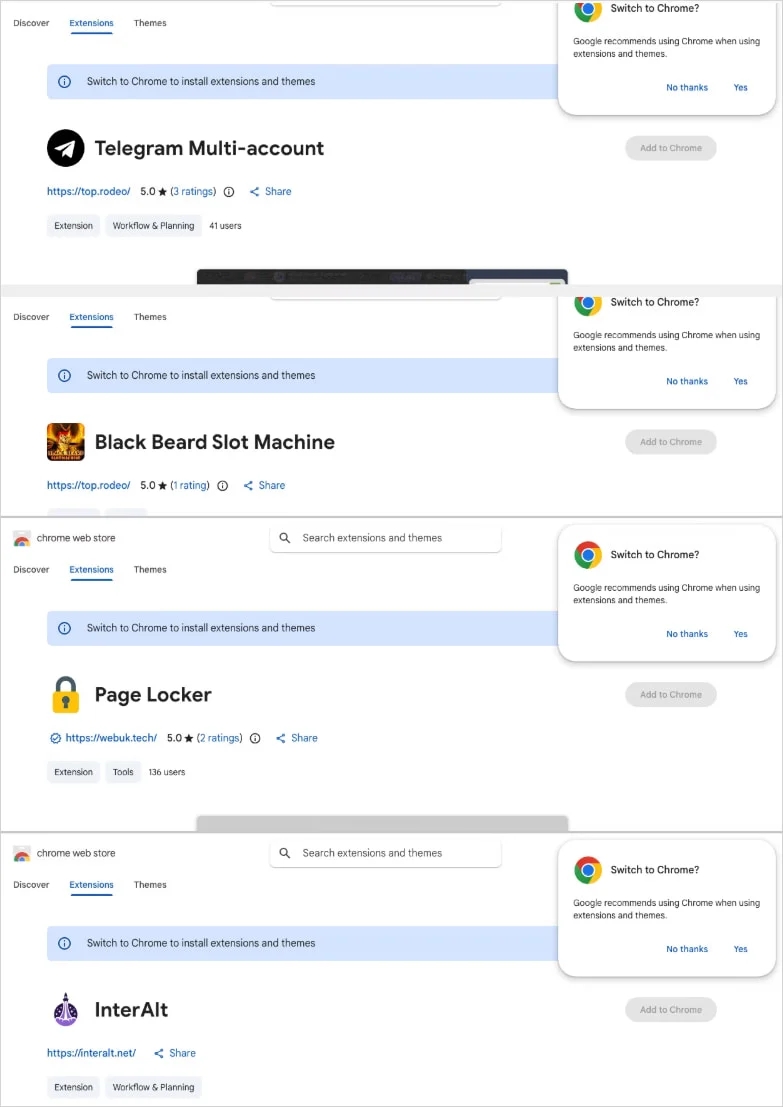

Queste estensioni, pubblicate sotto diverse identità, spaziano dai client per Telegram ai giochi (slot e Keno), fino a tool di traduzione e "miglioratori" per YouTube e TikTok. Il cuore tecnologico dell'attacco risiede in un'infrastruttura di comando e controllo (C2) ospitata su server VPS, che gestisce il dirottamento delle sessioni e la monetizzazione pubblicitaria.

Come agiscono le estensioni malevole di Google Chrome?

Le estensioni agiscono in tre modi principali. Il primo gruppo (78 estensioni) inietta codice HTML nocivo direttamente nell'interfaccia dell'utente. Il secondo gruppo (54 estensioni) sfrutta la funzione chrome.identity.getAuthToken per sottrarre i token Bearer OAuth2, permettendo ai pirati informatici di accedere ai dati dell'account Google dell'utente o di agire per suo conto.

Infine, 45 estensioni fungono da vere e proprie backdoor, capaci di ricevere comandi remoti ed eseguire azioni senza alcuna interazione da parte della vittima.

Il caso più allarmante riguarda un'estensione progettata per il furto delle sessioni di Telegram Web. Ogni 15 secondi, il malware estrae i dati dal localStorage del browser e invia il token di sessione al server degli aggressori.

Altre varianti del malware che sta colpendo Google Chrome

Altre varianti del malware sono programmate per rimuovere gli header di sicurezza dai siti web e iniettare annunci pubblicitari fraudolenti su piattaforme come TikTok e YouTube. Nonostante Socket abbia prontamente informato Google della situazione ier, 14 aprile 2026, molte di queste estensioni rimangono ancora disponibili per il download nello store ufficiale.

Il consiglio per tutti gli utenti è di verificare immediatamente la lista delle estensioni installate confrontandola con gli ID pubblicati nel report di Socket. È fondamentale disinstallare immediatamente qualsiasi corrispondenza sospetta, poiché la semplice permanenza di questi plugin nel browser può garantire agli hacker un accesso permanente ai propri dati.

Per conoscere i dettagli della nostra policy editoriale, è disponibile la pagina etica.